|

| DeadBolt ransomware |

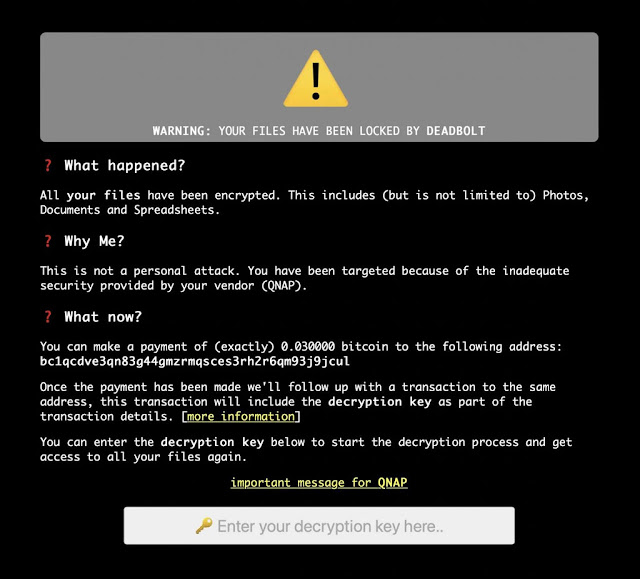

Internet stranica BleepingComputer je juče objavila da DeadBolt ransomware napad na QNAP NAS uređaje uz pretpostavku da se radi o zero-day ranjivosti uređaja. Napadi na korisnike su počeli 25. januara, a korisnici na uređajima pronalaze enkriptovane dokumente sa ekstenzjiom “.deadbolt”. Umjesto uobičajene poruke u svakom folderu na uređaju, preuzeta je QNAP stranica za prijavu na uređaj, umjesto koje se prikazuje poruka upozorenja da se radi o ransomware napadu i da napadači zahtijevaju 0,03 bitcoin-a (oko $1.100).

|

| DeadBolt ransom note, Source: Twitter |

Kompanija QNAP se oglasila danas sa upozorenjem svim korisnicima da zaštite svoje uređaje koji su dostupni preko Interneta. Ukoliko korisnici u Security Counselor-u vide poruku: „The System Administration service can be directly accessible from an external IP address via the following protocols: HTTP“ uređaj je sa visokim rizikom izložen napadu. Korisnicima se preporučuje da odmah preuzmu posljednje dostupno ažuriranje, kako bi zaustavili DeadBolt ransomware napad. Korisnici koji imaju NAS uređaje izložene na Internetu bi trebali odmah preuzeti sljedeće korake kao bi se zaštitili:

- Onemogućiti Port Forwarding na ruteru za podrazumijevane portove 8080 i 433.

- Onemogućiti UPnP fukciju na QNAP NAS uređajima tako što će u QTS meniju otići na myQNAPcloud i kliknuti na "Auto Router Configuration“ i odčekirati opciju "Enable UPnP Port forwarding“.

Korisnci bi također terbali da izsključe SSH i Telnet, promjene sistemski port i lozinku za pristup uređaju. Detaljnije upustvo ovdje.